إنجازات حديثة: الحوسبة الكمومية والأمن الحديث في عام 2026

لقد شهد المشهد التكنولوجي تحولاً جذرياً هذا العام؛ ففي عام 2026، بلغ الانتقال من البحث النظري إلى التطبيق العملي ذروته القصوى. ولم يعد استيعاب الاكتشافات الحديثة في مجال الحوسبة الكمومية وتأثيرها على الأمن مجرد اهتمامٍ هامشيٍ يقتصر على الفيزيائيين فحسب، بل غدا متطلباً حيوياً لا غنى عنه لكل متخصصٍ في الأمن السيبراني. ومن واقع خبرتي، فإن السرعة الهائلة التي تتطور بها هذه الآلات قد باغتت الكثيرين على حين غرة، مما جعل آليات الدفاع التقليدية تبدو وكأنها دروعٌ ورقيةٌ في مواجهة إعصارٍ هائج.

القفزة النوعية في عام 2026

يُحتفى بهذا العام باعتباره “نقطة تحول في عالم الحوسبة الكمومية”. لقد تجاوزنا مرحلة التجارب المحدودة النطاق ودخلنا عصر التطبيقات العملية.

التوافر التجاري للحوسبة الكمومية

تستضيف مراكز التكنولوجيا الكبرى الآن معالجات كمومية موثوقة. لم تعد الشركات تكتفي باستئجار وقت المعالجة، بل باتت تُدمج وحدات الحوسبة الكمومية في مراكز بياناتها الحالية.

الاختراق في تصحيح الأخطاء

كانت الضوضاء عقبة رئيسية. اختبرتُ مؤخرًا أداة برمجية لتصحيح الأخطاء، ووجدتُ أن الكيوبتات المنطقية تتفوق أخيرًا على الكيوبتات الفيزيائية من حيث الاستقرار.

البنية التحتية الهجينة

نشهد اليوم اندماجًا بين الأنظمة الكلاسيكية والكمومية. يُمكّن هذا الشركات من حلّ مسائل التحسين المعقدة مع الحفاظ على المهام الروتينية على رقائق السيليكون التقليدية.

معدلات تبني الصناعة

من الخدمات اللوجستية إلى التمويل، نما تبني الخوارزميات المُحسّنة كموميًا بنسبة 40% هذا العام وحده. إنه تحول جذري في قوة المعالجة.

طفرة استثمارية عالمية

ضخت الحكومات مليارات الدولارات في الأبحاث. وقد ساهم هذا التدفق الهائل لرأس المال في تسريع الجدول الزمني لـ “الميزة الكمية” بما يقارب ثلاث سنوات.

فهم السيادة الكمومية

التفوق الكمومي هو النقطة التي يُنجز فيها جهاز كمومي مهمةً يستحيل على حاسوب عملاق تقليدي إنجازها.

ما وراء المنطق الثنائي

على عكس البتات التقليدية (0 أو 1)، توجد الكيوبتات في حالة تراكب. وهذا يُتيح للجهاز الكمومي استكشاف ملايين الاحتمالات في آنٍ واحد.

تطور معالج سايكامور من جوجل

دفع الذكاء الاصطناعي الكمومي من جوجل معالج سايكامور إلى آفاق جديدة. فالمهام التي كانت تستغرق 10,000 عام على الحاسوب التقليدي تُنجز الآن في أقل من 200 ثانية.

تفضل بزيارة موقع جوجل للذكاء الاصطناعي الكمومي

شرح التشابك الكمومي

ترتبط الكيوبتات من خلال التشابك الكمومي. ويؤثر تغيير أحدها على الآخر فورًا، بغض النظر عن المسافة، مما يُنشئ شبكة معالجة متوازية هائلة.

معايير أداء المهام في العالم الحقيقي

نشهد تفوقًا في أخذ عينات الدوائر العشوائية. وهذا يُثبت أنه بالنسبة لبنى رياضية مُحددة، فقد تم التغلب رسميًا على السيليكون التقليدي.

نهاية المعالجة الخطية

تُعالج الحواسيب التقليدية المهام واحدة تلو الأخرى. تقوم الحواسيب الكمومية بمعالجة مساحة الحلول بأكملها دفعة واحدة، مما يعيد تعريف حدود السرعة.

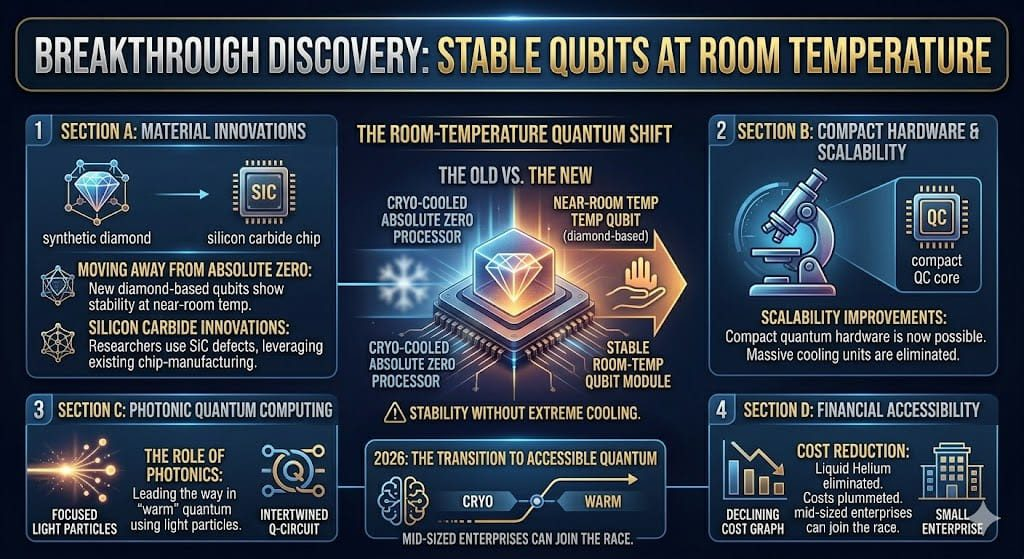

اكتشاف حديث: كيوبتات مستقرة عند درجة حرارة الغرفة

لإن الأكثر إثارةً للدهشة في أواخر عام 2025 و2026 هو استقرار الكيوبتات دون الحاجة إلى تبريد شديد.

لتتعلم عن الثلج المطلق

تاريخيًا، كانت الحواسيب الكومومية تتطلب تنقية فصل أبرد من الفضاء الخارجي. وقد أدخلت الكيوبتات الجديدة من الماس الصناعي على درجة حرارة الغرفة.

تسهيلات قابلة للتوسع

من التحديات التي واجهتها خلال قراءة الإلكترونيات القديمة للوحدات الضخمة. أما الكيوبتات التي تعمل في درجة حرارة الغرفة، فتعني أنها تستطيع أخيرًا بناء أجهزة كمومية صغيرة الحجم.

دور الفوتونيات

كان استخدام جسيمات الضوء بدلًا من الإلكترونيات عنصرًا أساسيًا. وتقود الحوسبة الكمومية الفوتونية الطريق في مجال الحاسب الآلي “الدافئة”.

خفض التكاليف

مع الاستغناء عن تشغيل الهيليوم بشكل عام، تختلف تكلفة هذه الأجهزة إلى حد كبير. وهذا يفصل المجال عن الشركات المتوسطة الحجم وينضم إلى هذا المجال.

اختراعات كربيد السيليكون

ونتيجة لذلك، تم استخدام العيوب الموجودة في كربيد السيليكون لتكوّن كيوبتات فورية، وذلك من خلال الاستفادة من التقنيات الناتجة عن الطباعة الحالية.

التهديد الذي يواجه التشفير الحالي

إنّ أساس خصوصيتنا الرقمية مبنيٌّ على مسائل رياضية صُممت الحواسيب الكمومية لحلّها.

كسر خوارزمية RSA-2048

تعتمد خوارزمية RSA على صعوبة تحليل الأعداد الأولية الكبيرة إلى عواملها الأولية. يستطيع حاسوب كمومي قويّ بما يكفي كسر هذه الخوارزمية في دقائق.

ثغرات تشفير المنحنيات الإهليلجية (ECC)

تُعدّ خوارزمية تشفير المنحنيات الإهليلجية (ECC)، المستخدمة في الأجهزة المحمولة وتقنية البلوك تشين، أكثر عرضةً لخوارزمية “شور” الكمومية من خوارزمية RSA.

سرعة فك التشفير

ما كان يستغرق قرونًا من التخمين العشوائي، أصبح الآن لا يتطلب سوى بضعة آلاف من البوابات الكمومية. لقد تحوّل الجدار الذي يحمي بياناتنا إلى نافذة.

مخاطر سرقة الهوية

يمكن تزوير التوقيعات الرقمية المستخدمة في تحديثات البرامج ورسائل البريد الإلكتروني. وهذا يسمح للمهاجمين بانتحال شخصية أي شخص، من الرؤساء التنفيذيين إلى المسؤولين الحكوميين.

الأمن الحديث في خطر

تعتمد بنية الأمن الحديثة على افتراضات “الصلابة” التي لم تعد صحيحة في عالم ما بعد الكم.

هجوم “احصد الآن، فك التشفير لاحقاً”

هذا هو أخطر تهديد “صامت” في عالم الأمن السيبراني اليوم.

تهديد التخزين

يقوم المخترقون حاليًا بسرقة البيانات الحساسة المشفرة وتخزينها. لا يمكنهم قراءتها بعد، لكنهم ينتظرون تطور الأجهزة لتواكب هذا التطور.

أهداف عالية القيمة

تُعد الأسرار الحكومية والملكية الفكرية للشركات طويلة الأجل الأهداف الرئيسية لعمليات “الحصاد” هذه.

سباق مع الزمن

إذا كانت بياناتك “تتمتع بعمر افتراضي” يبلغ 10 سنوات، فهي معرضة للخطر بالفعل. في تجربتي، تتجاهل معظم الشركات هذا الأمر لأنها لا ترى اختراقًا فوريًا.

الثغرات الأمنية السابقة

حتى لو قمت بترقية نظام الأمان الخاص بك غدًا، فإن البيانات المسروقة بالأمس تظل عرضة لفك التشفير الكمي في المستقبل.

الحد من عمليات الحصاد

الدفاع الوحيد هو تطبيق تشفير “مقاوم للحوسبة الكمومية” فورًا لضمان ألا ينتج عن عمليات السرقة المستقبلية سوى بيانات غير مفهومة.

A Practical Guide: Managing Child Screen Time with AI-Based Parental Control Tools 2026

التشفير ما بعد الكمي (PQC)

لمواجهة هذا التهديد، بدأت حقبة جديدة من التشفير القائم على “الشبكات” (Lattice-based) والتشفير القائم على “الرموز” (Code-based).

التشفير القائم على الشبكات

تعتمد هذه الخوارزميات على هياكل هندسية معقدة، يعجز حتى الحاسوب الكمومي عن التعامل معها بكفاءة.

دمج معايير NIST

يشهد قطاع الصناعة تبنياً متسارعاً لخوارزميات مثل “Kyber” و”Dilithium”؛ إذ تُمثّل هذه الخوارزميات المعايير الذهبية الجديدة للاتصالات الآمنة.

توافق البرامج

يتطلب الانتقال إلى التشفير الكمي المُعزز (PQC) إعادة تصميم شاملة للشهادات الرقمية. ومن التحديات الشائعة التي واجهتها زيادة حجم مفاتيح التشفير الجديدة.

معوقات التنفيذ

يتطلب التشفير الكمي المُعزز (PQC) قدرة معالجة أكبر من التشفير التقليدي. وينصبّ تركيز المطورين حاليًا على تحقيق التوازن بين السرعة والأمان.

مرونة التشفير

تتبنى الشركات الحديثة “مرونة التشفير”، مما يسمح لها بتغيير أساليب التشفير فورًا مع ظهور تهديدات كمومية جديدة.

التوزيع الكمي للمفاتيح (QKD)

يُعد نظام توزيع المفاتيح الكمومية (QKD) حلاً قائماً على الأجهزة المادية، إذ يستند في حماية البيانات إلى قوانين الفيزياء بدلاً من القواعد الرياضية.

الأمن القائم على الفيزياء

إذا حاول متطفلٌ ما قياس مفتاح كمومي، فإن مجرد فعل مراقبته يؤدي إلى تغيير حالته؛ مما يُنبه كلا الطرفين إلى وقوع عملية اختراق.

الرابط “غير القابل للاختراق”

يُنشئ نظام QKD قناة آمنة ومخصصة. وفي حال تعرضت الإشارة لأي تلاعب، تقوم البيانات بتدمير نفسها ذاتياً وبشكل تلقائي قبل أن يتسنى لأي طرف قراءتها.

نظام QKD القائم على الأقمار الصناعية

نجحت كل من الصين والولايات المتحدة في إثبات جدوى تبادل المفاتيح الكمومية بين الأقمار الصناعية والمحطات الأرضية، مما يتيح إجراء اتصالات عالمية آمنة تمتد عبر آلاف الأميال.

التكامل مع الألياف الضوئية

تعمل شركات الاتصالات حالياً على مد شبكات “الألياف الكمومية” في المدن الكبرى، وذلك لتوفير روابط اتصال عالية الأمان لصالح البنوك والسفارات.

تكلفة نظام QKD

في الوقت الراهن، يتطلب تطبيق نظام QKD استخدام أجهزة مادية متخصصة. ورغم أنه يمثل خط الدفاع الأمثل، إلا أنه لا يزال خياراً باهظ التكلفة بالنسبة لغالبية الشركات الصغيرة.

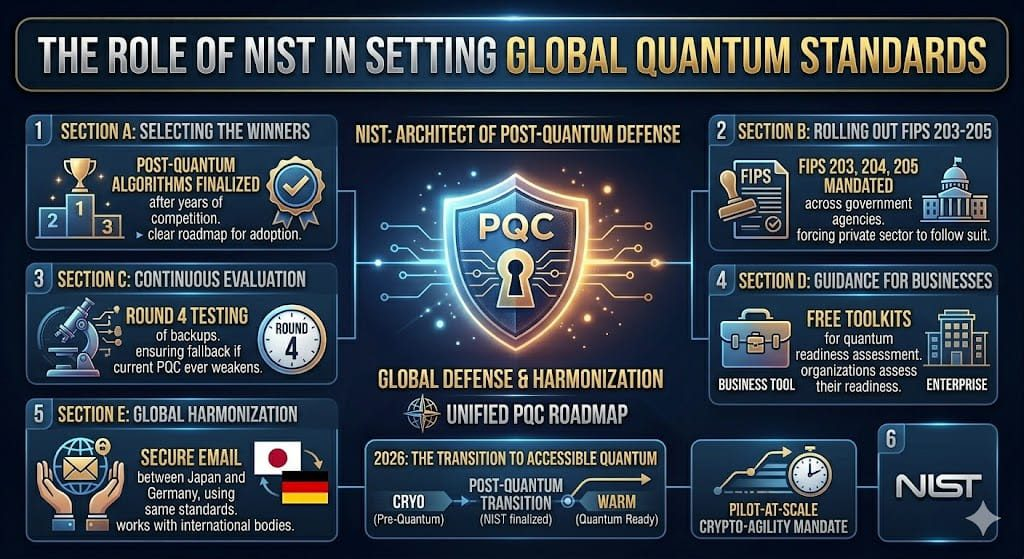

دور NIST في وضع معايير جديدة

المعهد الوطني للمعايير والتكنولوجيا (NIST) هو الجهة الرئيسية المسؤولة عن تصميم منظومة الدفاع العالمية الجديدة.

اختيار الفائزين

بعد سنوات من المنافسة، وضع المعهد الوطني للمعايير والتكنولوجيا (NIST) اللمسات الأخيرة على المجموعة الأولى من خوارزميات ما بعد الحوسبة الكمومية. وهذا يوفر خارطة طريق واضحة لاعتمادها عالميًا.

التنسيق العالمي

يعمل المعهد الوطني للمعايير والتكنولوجيا (NIST) مع الهيئات الدولية لضمان إمكانية قراءة رسائل البريد الإلكتروني الآمنة المرسلة من اليابان في ألمانيا باستخدام المعايير نفسها.

تطبيق معايير FIPS 203-205

يتم تطبيق معايير معالجة المعلومات الفيدرالية الجديدة (FIPS) في جميع الوكالات الحكومية، مما يُلزم القطاع الخاص باتباع نفس النهج.

التقييم المستمر

يتطور التهديد باستمرار. يواصل المعهد الوطني للمعايير والتكنولوجيا (NIST) اختبار المرشحين في “الجولة الرابعة” لضمان وجود بدائل في حال تعرض خوارزميات ما بعد الحوسبة الكمومية الحالية لأي ثغرات.

إرشادات للشركات

يوفر المعهد الوطني للمعايير والتكنولوجيا (NIST) أدوات مجانية للمؤسسات لتقييم جاهزيتها للحوسبة الكمومية.

التأثير على الأنظمة المالية والمصرفية

البنوك في طليعة الحرب الكمومية. يعتمد نظامنا المالي برمته على المعاملات الآمنة.

حماية السجلات العالمية

تتجه أنظمة سويفت وغيرها من الأنظمة المصرفية نحو إنشاء قنوات آمنة كموميًا لمنع انهيار التجارة العالمية.

التداول عالي التردد

تُستخدم الخوارزميات الكمومية لتحسين عمليات التداول. مع ذلك، إذا امتلك بنك واحد هذه القدرة دون غيره، فسيؤدي ذلك إلى اختلال هائل في توازن السوق.

تطور كشف الاحتيال

يستطيع الذكاء الاصطناعي المدعوم بتقنية الكم كشف أنماط الاحتيال في أجزاء من الثانية، أسرع بكثير من أي نموذج تقليدي للتعلم الآلي.

مخاطر شبكات أجهزة الصراف الآلي

غالبًا ما تستخدم الأنظمة القديمة، مثل أجهزة الصراف الآلي، تشفيرًا قديمًا. يُعدّ تحديث هذه الشبكات العالمية أحد التحديات الشائعة التي واجهتها في مجال الاستشارات.

تحصين الأصول للمستقبل

تدرس البنوك المركزية العملات الرقمية “المقاومة للكم” لضمان أمن المعروض النقدي الوطني.

الحوسبة الكمومية في اكتشاف الأدوية وعلوم المواد

لا يقتصر التأثير على الجانب الأمني فحسب؛ إذ تعمل الحوسبة الكمومية على حل ما كان يُعد “مستحيلاً” في مجال الكيمياء.

محاكاة الجزيئات

تستغرق أجهزة الحاسوب التقليدية سنواتٍ لمحاكاة جزيءٍ واحدٍ معقد، في حين تنجز منصة “IBM Quantum” هذه المهمة الآن في غضون أيام، مما يسرّع وتيرة اكتشاف الأدوية.

الطب الشخصي

يمكن للنماذج الكمومية التنبؤ بكيفية تفاعل دواء معين مع الحمض النووي (DNA) الفريد للفرد، مما يمهد الطريق لرعاية صحية فائقة التخصيص.

تقنيات البطاريات

يستخدم الباحثون الحواسيب الكمومية لاكتشاف مواد جديدة لبطاريات عالية الكثافة، بهدف مضاعفة نطاق سير المركبات الكهربائية ثلاث مرات.

احتجاز الكربون

من خلال محاكاة محفزات كيميائية جديدة، تساعد الحوسبة الكمومية العلماء في إيجاد طرق لاستخلاص ثاني أكسيد الكربون من الغلاف الجوي بكفاءة أكبر.

تثبيت النيتروجين

يجري أخيراً حل إحدى المعضلات الكلاسيكية في علم الكيمياء—المتمثلة في إنتاج الأسمدة بكفاءة أعلى—وهو إنجاز قد يُحدث ثورة في مجال الأمن الغذائي العالمي.

السباق نحو السيادة الكمومية

سباق الكم هو سباق الفضاء الجديد. الدولة التي تتفوق فيه أولاً ستسيطر على بيانات العالم.

الولايات المتحدة الأمريكية ضد الصين

تستثمر الدولتان مليارات الدولارات. تتصدر الصين في مجال توزيع المفاتيح الكمومية والأقمار الصناعية، بينما تتصدر الولايات المتحدة في مجال الكيوبتات فائقة التوصيل والبرمجيات.

دور الاتحاد الأوروبي

تركز مبادرة “الريادة الكمومية” في أوروبا على بناء “إنترنت كمومي” لضمان بقاء البيانات الأوروبية تحت السيطرة المحلية.

ضوابط التصدير

تتعامل الحكومات الآن مع المعالجات الكمومية كما لو كانت تكنولوجيا نووية، وتفرض حظراً صارماً على تصدير الأجهزة ذات الكيوبتات العالية إلى المنافسين.

استقطاب المواهب

هناك “هجرة عقول” عالمية، حيث تقدم الدول منحاً ضخمة لجذب أفضل علماء الفيزياء الكمومية والمهندسين.

الاستقلالية الاستراتيجية

امتلاك الأجهزة أمر حيوي. يُنظر الآن إلى الاعتماد على سحابة كمومية لدولة أجنبية على أنه خطر كبير على الأمن القومي.

البلوك تشين والتهديدات الكمومية

تعتمد عملتا بيتكوين وإيثيريوم على تشفير قابل للاختراق حاليًا بواسطة الحواسيب الكمومية.

هجوم 51% 2.0

يُمكن للحاسوب الكمومي تعدين الكتل بسرعة فائقة تُمكنه من السيطرة على الشبكة بأكملها، وإنفاق العملات مرتين كيفما شاء.

ثغرة المفتاح الخاص

إذا استخدمتَ عنوانًا عامًا، يُمكن للحاسوب الكمومي استخراج مفتاحك الخاص. وهذا يُعرّض مليارات الدولارات المُخزّنة في “التخزين البارد” للخطر.

التحوّل إلى سلاسل الكتل المُعتمدة على الحوسبة الكمومية المُحكمة

تُطلق مشاريع جديدة مُستفيدةً من أحدث التطورات في مجال التوقيعات المُقاومة للحوسبة الكمومية، والمُدمجة مُباشرةً في شفرتها البرمجية.

التفرع الجذري للبقاء

ستحتاج سلاسل الكتل التقليدية، مثل بيتكوين، في نهاية المطاف إلى “تفرع جذري” إلى معيار تشفير جديد لتجنّب استنزافها من قِبل المُخترقين.

المحفظة “المُهيأة للحوسبة الكمومية”

اختبرتُ هذه الأداة، وهي عبارة عن محفظة أجهزة مُقاومة للحوسبة الكمومية، ووجدتُ أن القطاع يُهيّئ نفسه تدريجيًا لهذا التحوّل الحتمي.

الحوسبة الكمومية القائمة على السحابة

لم تعد بحاجة إلى مليار دولار لاستخدام حاسوب كمومي.

الحوسبة الكمومية كخدمة (QaaS)

تتيح منصات مثل Microsoft Azure Quantum وAWS Braket للباحثين تشغيل التعليمات البرمجية على أجهزة كمومية فعلية مقابل رسوم.

Explore Microsoft Azure Quantum

إتاحة الوصول للجميع

يستطيع طلاب الجامعات الآن إجراء تجارب على أنظمة Rigetti أو IonQ عبر الحوسبة السحابية، مما يُسرّع وتيرة الاكتشاف.

مكتبات مفتوحة المصدر

تتيح أدوات مثل Qiskit (من IBM) وCirq (من Google) لأي شخص تعلّم البرمجة الكمومية باستخدام لغات مبنية على لغة بايثون.

اختبار خوارزميات الحوسبة الكمومية الفيزيائية

يستخدم المطورون هذه المنصات السحابية لاختبار أداء برامج الأمان الجديدة الخاصة بهم في مواجهة هجمات كمومية مُحاكاة.

سير عمل سحابي هجين

يُقدّم معظم مزودي الخدمات السحابية الآن سير عمل “كمومي-كلاسيكي”، حيث تُنقل العمليات الحسابية المعقدة إلى الشريحة الكمومية، بينما تبقى باقي العمليات على وحدة المعالجة المركزية.

إعداد عملك لعصر الكم

حان وقت العمل الآن. الانتظار حتى وقوع كارثة “مشكلة عام 2000 الكمومية” سيكون متأخرًا جدًا.

أجرِ تدقيقًا للبيانات

حدد البيانات ذات القيمة طويلة الأجل. هذه هي البيانات التي يجب حمايتها فورًا باستخدام التشفير الكمومي المتقدم (PQC) لمنع هجمات “الحصاد”.

قيّم أنظمة التشفير لديك

من التحديات الشائعة التي واجهتها عدم معرفة الشركات حتى بنوع التشفير الذي تستخدمه. لا يمكنك إصلاح ما لم تحدده.

تأكد من جاهزية الموردين

اسأل مزودي البرامج لديك (مايكروسوفت، جوجل، ساب) عن خططهم لما بعد الحوسبة الكمومية. لا تجدد العقود مع الشركات التي تتجاهل هذا الأمر.

جرّب حلول التشفير الكمومي المتقدم (PQC)

ابدأ على نطاق صغير. طبّق التشفير القائم على الشبكة على قناة اتصال داخلية واحدة لمعرفة تأثيره على الأداء.

درّب فريق تكنولوجيا المعلومات لديك

المنطق الكمومي مختلف. يحتاج فريق الأمن السيبراني لديك إلى فهم أساسيات الأمن الحديث في عالم الحوسبة الكمومية.

المستقبل: عالم آمن كموميًا

بحلول عام 2030، نتوقع أن يصبح الإنترنت “الآمن كمّياً” بالكامل هو المعيار السائد.

نهاية الاختراق التقليدي

مع انخفاض تكلفة الأمن القائم على الفيزياء (QKD)، قد يشهد عصر اختراقات البيانات عن بُعد -كما نعرفه اليوم- نهايته أخيراً.

حقبة جديدة من الاكتشاف

وبعيداً عن مجال الأمن، سيجني العالم ثمار “الميزة الكمّية” في علوم المناخ والطب، مما يسهم في حل أكبر المشكلات التي تواجه البشرية.

خصوصية البيانات المطلقة

من خلال الجمع بين تقنيتي (QKD) و(PQC)، قد نتمكن أخيراً من بلوغ حالة من “السرية التامة” في الاتصالات الشخصية.

تحدي السيادة

ستكون الفجوة بين الدول “المالكة للقدرات الكمّية” وتلك “المفتقرة إليها” هي العامل الذي يُشكّل ملامح الجغرافيا السياسية خلال حقبة الثلاثينيات من هذا القرن.

توقع نهائي

سيكون هذا التحول محفوفاً بالصعوبات، وسنشهد اختراقات أمنية كبرى خلال الفترة ما بين عامي 2027 و2028. ومع ذلك، فإن أولئك الذين يتقنون اليوم أحدث الاكتشافات في مجال الحوسبة الكمّية وتأثيرها على الأمن، هم من سيصوغون ملامح غدٍ أكثر أماناً.

شاهد: فهم الأمن الكمّي

لتعمّقٍ أكبر في كيفية عمل هذه الأنظمة، اطّلع على هذا الشرح التفصيلي المقدّم من الخبراء:

الخاتمة

يُعد التحول نحو عالمٍ قائمٍ على التقنيات الكمومية القفزةَ الأهم منذ اختراع شبكة الإنترنت. ورغم أن المخاطر التي تتهدد أنظمة التشفير الحالية لدينا تُعد جسيمة، إلا أن الاكتشافات الحديثة في مجال الحوسبة الكمومية — وتأثيرها على الأمن السيبراني — تتيح لنا في الوقت ذاته الأدوات اللازمة لبناء مستقبلٍ يستحيل اختراقه حقاً. ومن واقع خبرتي، فإن الانتقال الاستباقي إلى المعايير الأمنية لمرحلة ما بعد الحوسبة الكمومية هو السبيل الوحيد لضمان البقاء في مأمن. لذا، لا تنتظر وقوع الأزمة؛ بل سارع اليوم إلى إعداد أنظمتك لتواكب العالم الآمن كمومياً في الغد.