Percées récentes : Informatique quantique et sécurité moderne en 2026

Le paysage technologique a connu une transformation radicale cette année. En 2026, la transition de la recherche théorique vers l’application pratique a atteint un point d’ébullition. Comprendre les découvertes récentes en informatique quantique — ainsi que leur impact sur la sécurité — ne constitue plus un sujet d’intérêt de niche réservé aux physiciens ; c’est désormais une exigence critique pour tout professionnel de la cybersécurité. D’après mon expérience, la vitesse à laquelle ces machines évoluent a pris beaucoup de monde au dépourvu, faisant apparaître les mécanismes de défense traditionnels comme de simples boucliers de papier face à un ouragan.

Le saut quantique de 2026

Cette année est saluée comme l’« étape décisive du quantique ». Nous avons dépassé le stade des expériences à petite échelle pour entrer dans l’ère de l’utilité concrète.

Disponibilité commerciale du quantique

Les grands pôles technologiques hébergent désormais des processeurs quantiques fiables. Les entreprises ne se contentent plus de louer du temps de calcul ; elles intègrent des nœuds quantiques au sein de leurs centres de données existants.

La percée de la correction d’erreurs

Le bruit constituait un obstacle majeur. J’ai récemment testé un outil logiciel de correction d’erreurs et j’ai constaté que les qubits logiques surpassent enfin les qubits physiques en termes de stabilité.

Infrastructure hybride

Nous assistons à une fusion des systèmes classiques et quantiques. Cela permet aux entreprises de résoudre des problèmes d’optimisation complexes tout en maintenant les tâches courantes sur des architectures silicium standard.

Taux d’adoption par l’industrie

De la logistique à la finance, l’adoption d’algorithmes optimisés par le quantique a progressé de 40 % rien que cette année. Il s’agit d’un changement fondamental en matière de puissance de calcul.

Envolée mondiale des investissements

Les gouvernements ont injecté des milliards dans la recherche. Cet afflux de capitaux a avancé l’échéance de l’« avantage quantique » de près de trois ans.

A Practical Guide: Managing Child Screen Time with AI-Based Parental Control Tools 2026

Comprendre la suprématie quantique

La suprématie quantique désigne le point où un dispositif quantique accomplit une tâche impossible pour un supercalculateur classique.

Au-delà de la logique binaire

Contrairement aux bits classiques (0 ou 1), les qubits existent en superposition. Cela permet à une machine quantique d’explorer simultanément des millions de possibilités.

L’évolution du Sycamore de Google

Google Quantum AI a propulsé son processeur Sycamore vers de nouveaux sommets. Des tâches qui prendraient 10 000 ans à un ordinateur classique sont désormais accomplies en moins de 200 secondes.

L’intrication expliquée

Les qubits sont liés par le phénomène d’intrication. La modification de l’un affecte instantanément l’autre, quelle que soit la distance, créant ainsi un vaste réseau de traitement parallèle.

Benchmarks sur des tâches concrètes

Nous observons une suprématie dans l’échantillonnage de circuits aléatoires. Cela prouve que, pour certaines structures mathématiques spécifiques, le silicium classique a officiellement été vaincu.

La fin du traitement linéaire

Les ordinateurs classiques traitent les tâches une par une. Les ordinateurs quantiques traitent l’intégralité de l’espace des solutions simultanément, redéfinissant ainsi les limites de la vitesse.

1,048

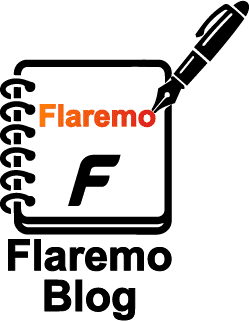

3. Découverte récente : Qubits stables à température ambiante

La stabilisation des qubits sans refroidissement extrême est sans doute la découverte la plus surprenante de fin 2025 et 2026.

S’affranchir du zéro absolu

Historiquement, les ordinateurs quantiques nécessitaient des températures inférieures à celles de l’espace. De nouveaux qubits synthétiques à base de diamant ont démontré leur stabilité à des températures proches de la température ambiante.

Amélioration de l’évolutivité

L’un des principaux défis que j’ai rencontrés lors de l’étude des anciens systèmes était la taille imposante des unités de refroidissement. Grâce aux qubits fonctionnant à température ambiante, nous pouvons enfin concevoir du matériel quantique compact.

Le rôle de la photonique

L’utilisation de particules de lumière à la place des électrons a été essentielle. L’informatique quantique photonique ouvre la voie au traitement quantique « à température ambiante ».

Réduction des coûts

L’absence d’hélium liquide a permis de réduire considérablement le coût d’exploitation de ces machines. Les PME peuvent ainsi se lancer dans cette aventure.

Innovations dans le domaine du carbure de silicium

Des chercheurs ont réussi à exploiter les défauts du carbure de silicium pour créer des qubits stables, en tirant parti des techniques de fabrication de puces existantes.

4 La menace pesant sur le chiffrement actuel

Les fondements mêmes de notre confidentialité numérique reposent sur des problèmes mathématiques que les ordinateurs quantiques sont précisément conçus pour résoudre.

Le cassage de RSA-2048

L’algorithme RSA repose sur la difficulté de factoriser de grands nombres premiers. Un ordinateur quantique suffisamment puissant peut en venir à bout en quelques minutes.

La vulnérabilité de l’ECC

La cryptographie sur courbes elliptiques (ECC), utilisée dans les appareils mobiles et la blockchain, est encore plus vulnérable à l’« algorithme de Shor » quantique que ne l’est le RSA.

La vitesse de déchiffrement

Ce qui nécessitait autrefois des siècles de tentatives par force brute ne requiert désormais que quelques milliers de portes quantiques. Le mur qui protégeait nos données s’est, pour l’essentiel, transformé en fenêtre.

Risques d’usurpation d’identité

Les signatures numériques, utilisées pour les mises à jour logicielles et les courriels, peuvent être contrefaites. Cela permet aux attaquants d’usurper l’identité de n’importe qui, des PDG aux représentants gouvernementaux.

La sécurité moderne en péril

Notre infrastructure de sécurité moderne repose sur des hypothèses de « robustesse » qui ne sont plus valables dans un monde post-quantique.

5. Attaque « Récolter maintenant, déchiffrer plus tard »

C’est la menace « silencieuse » la plus pressante du monde de la cybersécurité actuelle.

La menace liée au stockage

Les pirates informatiques dérobent actuellement des données sensibles chiffrées et les stockent. Ils ne sont pas encore en mesure de les lire, mais ils attendent que les capacités matérielles évoluent suffisamment pour le permettre.

Cibles de haute valeur

Les secrets d’État et la propriété intellectuelle des entreprises à long terme constituent les cibles privilégiées de ces opérations dites de « récolte ».

La course contre la montre

Si vos données ont une « durée de vie » de 10 ans, elles sont d’ores et déjà menacées. D’après mon expérience, la plupart des entreprises négligent ce risque, car elles ne constatent aucune violation immédiate.

Vulnérabilité rétrospective

Même si vous renforcez votre sécurité dès demain, les données dérobées hier demeurent vulnérables à un futur déchiffrement quantique.

Contrer la récolte

La seule parade consiste à mettre en œuvre immédiatement un chiffrement « résistant au quantique », afin de garantir que tout vol futur ne produise rien d’autre que des données inintelligibles.

6. Cryptographie post-quantique (PQC)

Pour contrer cette menace, une nouvelle ère de chiffrement « fondé sur les réseaux » et « fondé sur les codes » a débuté.

Chiffrement fondé sur les réseaux

Ces algorithmes reposent sur des structures géométriques complexes que même un ordinateur quantique ne saurait explorer efficacement.

Intégration des normes du NIST

L’industrie adopte rapidement des algorithmes tels que Kyber et Dilithium. Ceux-ci constituent désormais les nouvelles références absolues en matière de communication sécurisée.

Compatibilité logicielle

La transition vers la cryptographie post-quantique (PQC) exige une refonte complète des certificats numériques. Parmi les défis courants auxquels j’ai été confronté figure l’augmentation de la taille de ces nouvelles clés de chiffrement.

Obstacles à la mise en œuvre

La PQC nécessite une puissance de calcul supérieure à celle de la cryptographie classique. Concilier rapidité et sécurité constitue actuellement la priorité des développeurs.

Crypto-agilité

Les entreprises modernes adoptent la « crypto-agilité », une approche qui leur permet de changer instantanément de méthode de chiffrement à mesure que de nouvelles menaces quantiques émergent.

7. Distribution quantique de clés (QKD)

La QKD est une solution matérielle qui s’appuie sur les lois de la physique — plutôt que sur les mathématiques — pour protéger les données.

Une sécurité fondée sur la physique

Si un espion tente de mesurer une clé quantique, l’acte même de l’observer en modifie l’état. Cela alerte les deux parties de l’intrusion.

La liaison « inviolable »

La QKD établit un canal sécurisé dédié. Si le signal est altéré, les données s’autodétruisent automatiquement avant de pouvoir être lues.

La QKD par satellite

La Chine et les États-Unis ont démontré avec succès la transmission de clés quantiques entre satellite et sol, permettant ainsi des communications mondiales sécurisées sur des milliers de kilomètres.

Intégration à la fibre optique

Les opérateurs de télécommunications déploient désormais de la « fibre quantique » dans les grandes villes afin de fournir des liaisons hautement sécurisées aux banques et aux ambassades.

Le coût de la QKD

Actuellement, la QKD nécessite du matériel spécialisé. Elle constitue la défense ultime, mais demeure une option onéreuse pour la plupart des petites entreprises.

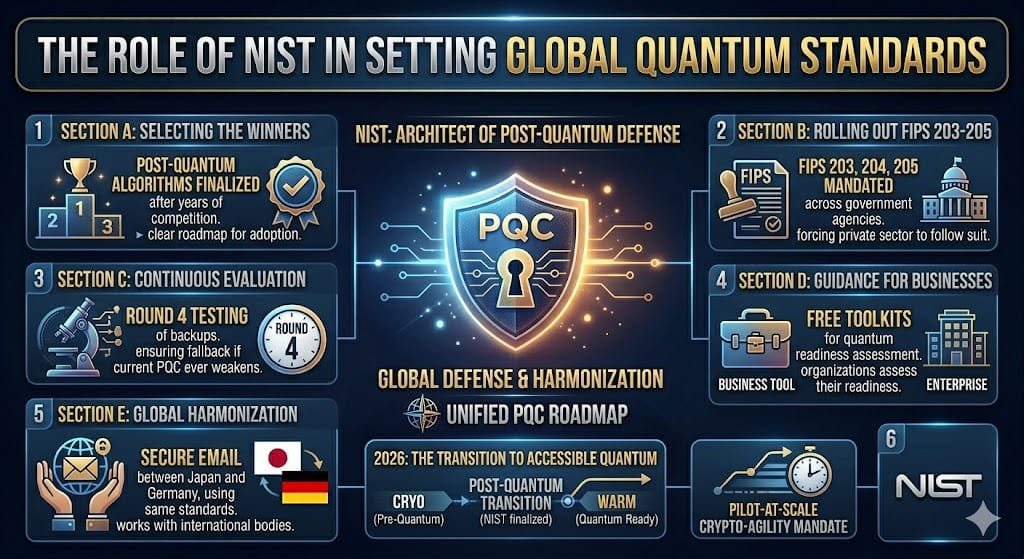

8. Le rôle du NIST dans l’établissement de nouvelles normes

Le National Institute of Standards and Technology (NIST) est le principal architecte de notre nouvelle défense mondiale.

Sélection des lauréats

Après des années de compétition, le NIST a finalisé la première série d’algorithmes post-quantiques. Cela établit une feuille de route claire pour leur adoption à l’échelle mondiale.

Harmonisation mondiale

Le NIST collabore avec des organismes internationaux afin de garantir qu’un courriel sécurisé envoyé depuis le Japon puisse être lu en Allemagne, en s’appuyant sur les mêmes normes.

Déploiement des normes FIPS 203 à 205

Les nouvelles normes fédérales de traitement de l’information (FIPS) sont désormais rendues obligatoires au sein des agences gouvernementales, incitant ainsi le secteur privé à emboîter le pas.

Évaluation continue

La menace évolue. Le NIST poursuit l’évaluation des candidats du « 4e tour » afin de garantir la disponibilité de solutions de repli, dans l’éventualité où les algorithmes PQC actuels viendraient à être compromis.

Conseils aux entreprises

Le NIST met gratuitement à la disposition des organisations des boîtes à outils leur permettant d’évaluer leur niveau de préparation face à l’ère quantique.

9. Impact sur les systèmes financiers et bancaires

Les banques sont en première ligne de la guerre quantique. L’intégralité de notre système financier repose sur la sécurité des transactions.

Protection des registres mondiaux

SWIFT et d’autres systèmes interbancaires évoluent vers des canaux sécurisés contre les menaces quantiques afin de prévenir l’effondrement du commerce mondial.

Trading à haute fréquence

Des algorithmes quantiques sont mis à profit pour optimiser les opérations de trading. Toutefois, si une banque dispose de cette puissance alors qu’une autre en est dépourvue, cela crée un déséquilibre massif sur le marché.

L’évolution de la détection des fraudes

L’intelligence artificielle dopée au quantique est capable de détecter des schémas frauduleux en quelques millisecondes, soit bien plus rapidement que n’importe quel modèle d’apprentissage automatique classique.

Le risque pesant sur les réseaux de distributeurs automatiques

Les systèmes hérités, tels que les distributeurs automatiques de billets, reposent souvent sur des méthodes de chiffrement obsolètes. La modernisation de ces réseaux mondiaux constitue l’un des défis récurrents auxquels j’ai été confronté dans le cadre de mes activités de conseil.

Pérennisation des actifs

Les banques centrales explorent la piste de monnaies numériques « résistantes au quantique » afin de garantir la sécurité de la masse monétaire nationale.

10. L’informatique quantique dans la découverte de médicaments et la science des matériaux

La sécurité n’est pas le seul domaine impacté. L’informatique quantique résout désormais l’« insoluble » en chimie.

Simulation moléculaire

La simulation d’une seule molécule complexe prend des années aux ordinateurs classiques. IBM Quantum y parvient désormais en quelques jours, accélérant ainsi la découverte de médicaments.

Médecine personnalisée

Les modèles quantiques permettent de prédire la réaction d’un médicament spécifique au contact de l’ADN unique d’un individu, ouvrant la voie à des soins de santé hyper-personnalisés.

Technologie des batteries

Des chercheurs exploitent les ordinateurs quantiques pour identifier de nouveaux matériaux destinés aux batteries à haute densité, dans le but de tripler l’autonomie des véhicules électriques.

Captage du carbone

En simulant de nouveaux catalyseurs, l’informatique quantique aide les scientifiques à trouver des moyens d’extraire le CO2 de l’atmosphère avec une efficacité accrue.

Fixation de l’azote

Un problème classique de la chimie — la production plus efficace d’engrais — est enfin en passe d’être résolu, ce qui pourrait révolutionner la sécurité alimentaire mondiale.

11.La course à la souveraineté quantique

La « course quantique » est la nouvelle course à l’espace. La nation qui la remportera en premier contrôlera les données mondiales.

États-Unis contre Chine

Ces deux nations investissent des milliards. La Chine fait la course en tête dans les domaines de la distribution quantique de clés (QKD) et des satellites, tandis que les États-Unis détiennent l’avantage en matière de qubits supraconducteurs et de logiciels.

Le rôle de l’Union européenne

L’initiative européenne « Quantum Flagship » vise à bâtir un « Internet quantique » afin de garantir que les données européennes demeurent sous contrôle local.

Contrôles à l’exportation

Les gouvernements traitent désormais les processeurs quantiques au même titre que les technologies nucléaires, imposant des interdictions strictes sur l’exportation de machines à haute capacité de qubits vers leurs rivaux.

Acquisition de talents

Un « exode des cerveaux » mondial est en cours, les pays offrant des subventions massives pour attirer les meilleurs physiciens et ingénieurs du domaine quantique.

Autonomie stratégique

La maîtrise du matériel est vitale. S’en remettre au cloud quantique d’une nation étrangère est désormais perçu comme un risque majeur pour la sécurité nationale.

12. Blockchain et menaces quantiques

Bitcoin et Ethereum reposent sur une cryptographie qui est, à l’heure actuelle, « cassable » par des machines quantiques.

L’« Attaque des 51 % » 2.0

Un ordinateur quantique pourrait potentiellement miner des blocs à une vitesse telle qu’il prendrait le contrôle de l’ensemble du réseau, permettant ainsi de réaliser des doubles dépenses à volonté.

La vulnérabilité des clés privées

Si vous réutilisez une adresse publique, un ordinateur quantique est en mesure d’en déduire votre clé privée. Cette faille met en péril des milliards de dollars stockés en « cold storage » (stockage hors ligne).

La transition vers les blockchains PQC

De nouveaux projets voient le jour en intégrant directement à leur code les dernières avancées en matière de signatures résistantes aux attaques quantiques.

Le « Hard Fork » pour assurer la survie

Les blockchains historiques, à l’instar de Bitcoin, devront à terme opérer un « Hard Fork » (bifurcation majeure) vers un nouveau standard de chiffrement afin d’éviter d’être vidées de leurs fonds par des hackers.

Le portefeuille « Quantum-Ready »

J’ai testé un portefeuille matériel résistant aux attaques quantiques et j’ai pu constater que l’industrie se prépare progressivement à cette transition inéluctable.

13. Informatique quantique dans le cloud

Vous n’avez plus besoin d’un milliard de dollars pour utiliser un ordinateur quantique.

Le « Quantum-as-a-Service » (QaaS)

Des plateformes telles que Microsoft Azure Quantum et AWS Braket permettent aux chercheurs d’exécuter du code sur du matériel quantique réel, moyennant paiement.

Explore Microsoft Azure Quantum

Démocratiser l’accès

Les étudiants universitaires peuvent désormais réaliser des expériences sur les systèmes Rigetti ou IonQ via le cloud, accélérant ainsi le rythme des découvertes.

Bibliothèques open source

Des outils tels que Qiskit (IBM) et Cirq (Google) permettent à quiconque d’apprendre la programmation quantique à l’aide de langages exploités sur Python.

Testeur des algorithmes PQC

Les développeurs utilisent ces plateformes cloud pour évaluer les performances de leurs nouveaux logiciels de sécurité face à des attaques quantiques simulées.

Flux de travail cloud hybrides

La plupart des fournisseurs de cloud proposent désormais des flux de travail « quantiques-classiques », dans lesquels les calculs mathématiques lourds sont délégués à la puce quantique, tandis que le reste est traité par le processeur (CPU).

14. Préparer votre entreprise à l’ère quantique

Le moment d’agir est venu. Attendre la survenue d’un événement de type « Quantum Y2K » serait trop tard.

Réalisez un audit de vos données

Identifiez les données qui présentent une valeur à long terme. Ce sont ces données que vous devez protéger immédiatement à l’aide de la cryptographie post-quantique (PQC) afin de contrecarrer les attaques de type « Harvest ».

Inventoriez vos systèmes de chiffrement

L’une des difficultés courantes que j’ai rencontrées résidait dans le fait que certaines entreprises ignoraient purement et simplement quels algorithmes de chiffrement elles utilisaient. Il est impossible de corriger ce qui n’a pas été cartographié.

Exigez la préparation de vos fournisseurs

Interrogez vos éditeurs de logiciels (Microsoft, Google, SAP) sur leur feuille de route en matière de cryptographie post-quantique. Ne renouvelez pas vos contrats avec les entreprises qui font fi de cette problématique.

Pilotez des solutions PQC

Commencez modestement. Déployez un système de chiffrement fondé sur les réseaux (lattice-based) sur un canal de communication interne afin d’évaluer son impact sur les performances.

Formez votre équipe informatique

La logique quantique est différente. Votre équipe de cybersécurité doit acquérir les bases de la sécurité moderne dans un environnement quantique.

15.L’avenir : un monde résistant au quantique

D’ici 2030, nous prévoyons qu’un Internet entièrement « résistant au quantique » (Quantum-Safe) s’imposera comme la norme.

La fin du piratage traditionnel

À mesure que la sécurité fondée sur la physique (QKD) devient plus abordable, l’ère des violations de données à distance, telles que nous les connaissons, pourrait enfin toucher à sa fin.

Une nouvelle ère de découvertes

Au-delà de la sécurité, le monde bénéficiera de l’« avantage quantique » dans les domaines de la climatologie et de la médecine, permettant de résoudre les plus grands défis de l’humanité.

Confidentialité totale des données

Grâce à la combinaison de la QKD et de la PQC, nous pourrions enfin atteindre un état de « secret parfait » pour les communications personnelles.

Le défi de la souveraineté

Le fossé entre les « nantis du quantique » et les « démunis du quantique » définira la géopolitique des années 2030.

Prédiction finale

La transition sera semée d’embûches, et nous assisterons à des violations majeures au cours des années 2027-2028. Toutefois, ceux qui maîtriseront dès aujourd’hui les dernières découvertes en matière d’informatique quantique — ainsi que leur impact sur la sécurité — seront les architectes d’un avenir plus sûr.

À regarder : Comprendre la sécurité quantique

Pour approfondir votre compréhension du fonctionnement de ces systèmes, découvrez cette analyse d’expert :

Conclusion

Le basculement vers un monde à l’ère quantique constitue le bond en avant le plus significatif depuis l’invention d’Internet. Si les risques pesant sur nos systèmes de chiffrement actuels sont sévères, les récentes découvertes en informatique quantique — et leur impact sur la sécurité — nous offrent également les outils nécessaires pour bâtir un avenir véritablement inviolable. D’après mon expérience, une migration proactive vers les normes post-quantiques est la seule façon d’assurer sa sécurité. N’attendez pas que la crise survienne ; préparez dès aujourd’hui vos systèmes pour le monde de demain, sécurisé face aux menaces quantiques.