Avances recientes: Computación cuántica y seguridad moderna en 2026

El panorama tecnológico ha experimentado un cambio drástico este año. En 2026, la transición de la investigación teórica a la aplicación práctica ha alcanzado un punto de ebullición. Comprender los descubrimientos recientes en computación cuántica y su impacto en la seguridad ya no es un interés de nicho exclusivo de los físicos; es un requisito fundamental para todo profesional de la ciberseguridad. En mi experiencia, la velocidad a la que evolucionan estas máquinas ha tomado a muchos por sorpresa, haciendo que los mecanismos de defensa tradicionales parezcan escudos de papel frente a un huracán.

1. El salto cuántico de 2026

Este año está siendo aclamado como el «hito cuántico». Hemos dejado atrás los experimentos a pequeña escala para adentrarnos en la era de la utilidad práctica.

Disponibilidad cuántica comercial

Los principales centros tecnológicos albergan ya procesadores cuánticos fiables. Las empresas ya no se limitan a alquilar tiempo de uso, sino que están integrando nodos cuánticos en sus centros de datos existentes.

El avance en la corrección de errores

Un obstáculo significativo era el ruido. Recientemente probé una herramienta de software de corrección de errores y comprobé que los cúbits lógicos están, por fin, superando a los cúbits físicos en términos de estabilidad.

Infraestructura híbrida

Estamos presenciando una fusión entre los sistemas clásicos y los cuánticos. Esto permite a las empresas resolver problemas complejos de optimización, al tiempo que mantienen las tareas rutinarias en el silicio estándar.

Tasas de adopción en la industria

Desde la logística hasta las finanzas, la adopción de algoritmos potenciados por la computación cuántica ha crecido un 40 % solo en este año. Se trata de un cambio fundamental en la capacidad de procesamiento.

Auge de la inversión global

Los gobiernos han destinado miles de millones a la investigación. Esta inyección de capital ha acelerado el cronograma para alcanzar la «ventaja cuántica» en casi tres años.

2. Comprender la supremacía cuántica

La supremacía cuántica es el punto en el que un dispositivo cuántico realiza una tarea que resulta imposible para una supercomputadora clásica.

Más allá de la lógica binaria

A diferencia de los bits clásicos (0 o 1), los cúbits existen en superposición. Esto permite a una máquina cuántica explorar millones de posibilidades de manera simultánea.

La evolución de Sycamore de Google

Google Quantum AI ha llevado su procesador Sycamore a nuevas cotas. Tareas que a una computadora clásica le tomarían 10.000 años se completan ahora en menos de 200 segundos.

El entrelazamiento explicado

Los cúbits se vinculan mediante el entrelazamiento. La modificación de uno afecta instantáneamente al otro, independientemente de la distancia, creando una masiva red de procesamiento paralelo.

Puntos de referencia en tareas del mundo real

Estamos presenciando una supremacía en el muestreo de circuitos aleatorios. Esto demuestra que, para estructuras matemáticas específicas, el silicio clásico ha sido oficialmente superado.

El fin del procesamiento lineal

Las computadoras clásicas procesan las tareas una por una. Las computadoras cuánticas procesan la totalidad del espacio de soluciones de una sola vez, redefiniendo los límites de la velocidad.

3. Descubrimiento reciente: cúbits estables a temperatura ambiente

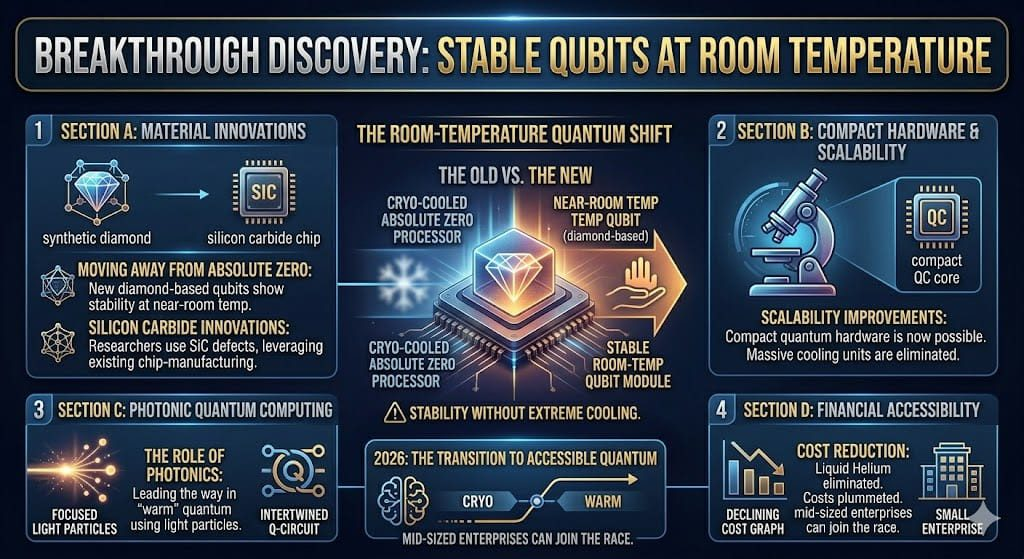

Quizás el descubrimiento más impactante de finales de 2025 y de 2026 sea la estabilización de los cúbits sin necesidad de una refrigeración extrema.

Alejándose del cero absoluto

Históricamente, las computadoras cuánticas requerían temperaturas más frías que las del espacio exterior. Los nuevos cúbits basados en diamantes sintéticos han demostrado estabilidad a temperaturas cercanas a la ambiente.

Mejoras en la escalabilidad

Uno de los desafíos habituales que enfrenté al estudiar los sistemas más antiguos eran las enormes unidades de refrigeración. La existencia de cúbits a temperatura ambiente significa que, por fin, podemos construir hardware cuántico compacto.

El papel de la fotónica

El uso de partículas de luz en lugar de electrones ha resultado fundamental. La computación cuántica fotónica está liderando el camino en el ámbito del procesamiento cuántico a temperaturas «cálidas».

Reducción de costos

Al eliminar la necesidad de helio líquido, el costo operativo de estas máquinas se ha desplomado. Esto abre las puertas para que las empresas medianas se sumen a esta carrera.

Innovaciones en carburo de silicio

Los investigadores han logrado utilizar con éxito los defectos presentes en el carburo de silicio para crear cúbits estables, aprovechando para ello las técnicas de fabricación de chips ya existentes.

4. La amenaza para el cifrado actual

Los cimientos mismos de nuestra privacidad digital se sustentan en problemas matemáticos que las computadoras cuánticas están diseñadas para resolver.

Romper RSA-2048

El algoritmo RSA se basa en la dificultad de factorizar números primos grandes. Una computadora cuántica lo suficientemente potente puede descifrarlo en cuestión de minutos.

La vulnerabilidad de ECC

La Criptografía de Curvas Elípticas (ECC), utilizada en dispositivos móviles y en la tecnología blockchain, es aún más susceptible al «algoritmo de Shor» cuántico que el RSA.

La velocidad del descifrado

Lo que antes requería siglos de intentos por fuerza bruta, ahora se logra con unos pocos miles de compuertas cuánticas. El muro que protege nuestros datos se ha convertido, en esencia, en una ventana.

Riesgos de robo de identidad

Las firmas digitales utilizadas para las actualizaciones de software y los correos electrónicos pueden ser falsificadas. Esto permite a los atacantes suplantar la identidad de cualquier persona, desde directores ejecutivos hasta funcionarios gubernamentales.

La seguridad moderna en riesgo

Nuestra infraestructura de seguridad moderna se basa en supuestos de «dificultad» que ya no son válidos en un mundo poscuántico.

5. Ataque de «recolectar ahora, descifrar después»

Esta es la amenaza «silenciosa» más apremiante en el mundo de la ciberseguridad actual.

La amenaza del almacenamiento

Actualmente, los hackers están robando datos confidenciales cifrados y almacenándolos. Aún no pueden leerlos, pero están a la espera de que el hardware evolucione lo suficiente.

Objetivos de alto valor

Los secretos gubernamentales y la propiedad intelectual corporativa a largo plazo son los objetivos principales de estas operaciones de «recolección».

La carrera contra el tiempo

Si sus datos tienen una «vida útil» de 10 años, ya corren peligro. Según mi experiencia, la mayoría de las empresas ignoran este hecho porque no perciben una brecha de seguridad inmediata.

Vulnerabilidad retrospectiva

Incluso si actualiza su seguridad mañana, los datos robados ayer seguirán siendo vulnerables ante una futura descifración cuántica.

Mitigar la recolección

La única defensa consiste en implementar de inmediato un cifrado «resistente a la computación cuántica» para garantizar que los futuros robos no arrojen más que datos ininteligibles.

6. Criptografía postcuántica (PQC)

Para contrarrestar esta amenaza, ha dado comienzo una nueva era de cifrado «basado en retículos» y «basado en códigos».

Cifrado basado en retículos

Estos algoritmos se fundamentan en complejas estructuras geométricas que ni siquiera un ordenador cuántico puede recorrer de manera eficiente.

Integración de los estándares del NIST

La industria está adoptando rápidamente algoritmos como Kyber y Dilithium. Estos constituyen los nuevos referentes de excelencia para la comunicación segura.

Compatibilidad de software

La transición al PQC exige una renovación integral de los certificados digitales. Entre los desafíos habituales que afronté, cabe destacar el mayor tamaño de estas nuevas claves de cifrado.

Obstáculos en la implementación

El PQC requiere una mayor capacidad de procesamiento que el cifrado clásico. El equilibrio entre velocidad y seguridad es, actualmente, el foco de atención de los desarrolladores.

Criptoagilidad

Las empresas modernas están adoptando la «criptoagilidad», una capacidad que les permite cambiar de métodos de cifrado de forma instantánea a medida que surgen nuevas amenazas cuánticas.

7. Distribución cuántica de claves (QKD)

La QKD es una solución basada en hardware que utiliza las leyes de la física —en lugar de las matemáticas— para proteger los datos.

Seguridad basada en la física

Si un intruso intenta medir una clave cuántica, el propio acto de observarla altera su estado. Esto alerta a ambas partes sobre la intrusión.

El enlace «inhackeable»

La QKD crea un canal seguro y exclusivo. Si la señal es manipulada, los datos se autodestruyen automáticamente antes de que puedan ser leídos.

QKD basada en satélites

China y Estados Unidos han demostrado con éxito la transmisión de claves cuánticas de satélite a tierra, lo que permite establecer comunicaciones globales seguras a lo largo de miles de kilómetros.

Integración con fibra óptica

Las empresas de telecomunicaciones están instalando actualmente «fibra cuántica» en las principales ciudades para proporcionar enlaces de alta seguridad a bancos y embajadas.

El coste de la QKD

Actualmente, la QKD requiere hardware especializado. Constituye la defensa definitiva, pero sigue siendo una opción costosa para la mayoría de las pequeñas empresas.

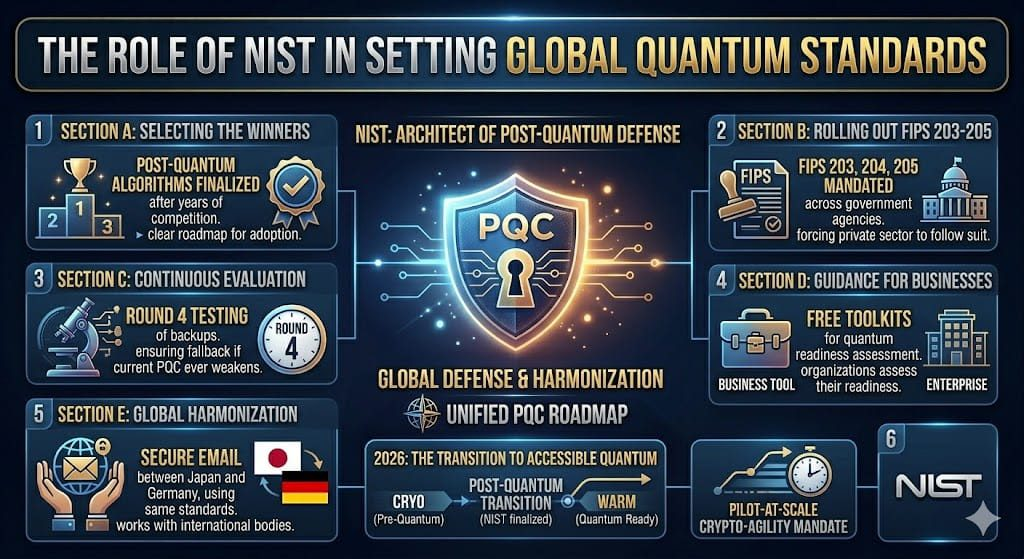

8. El papel del NIST en el establecimiento de nuevos estándares

El Instituto Nacional de Estándares y Tecnología (NIST) es el principal arquitecto de nuestra nueva defensa global.

Selección de los ganadores

Tras años de competencia, el NIST ha finalizado el primer conjunto de algoritmos postcuánticos. Esto proporciona una hoja de ruta clara para su adopción a nivel mundial.

Armonización global

El NIST colabora con organismos internacionales para garantizar que un correo electrónico seguro enviado desde Japón pueda ser leído en Alemania utilizando los mismos estándares.

Implementación de los FIPS 203-205

Los nuevos Estándares Federales de Procesamiento de la Información (FIPS) se están haciendo obligatorios en todas las agencias gubernamentales, lo que obliga al sector privado a seguir el mismo camino.

Evaluación continua

La amenaza evoluciona. El NIST continúa evaluando a los candidatos de la «Ronda 4» para asegurar que contemos con alternativas de respaldo en caso de que los algoritmos PQC actuales lleguen a verse comprometidos.

Orientación para empresas

El NIST pone a disposición de las organizaciones kits de herramientas gratuitos para evaluar su nivel de preparación ante la computación cuántica.

9. Impacto en los sistemas financieros y la banca

Los bancos se encuentran en la primera línea de la guerra cuántica. Todo nuestro sistema financiero depende de la seguridad de las transacciones.

Protección de los registros globales

SWIFT y otros sistemas interbancarios están migrando hacia canales de comunicación seguros frente a la computación cuántica, con el fin de evitar el colapso del comercio mundial.

Trading de alta frecuencia

Se están empleando algoritmos cuánticos para optimizar las operaciones bursátiles. Sin embargo, si un banco posee esta capacidad y otro no, se genera un desequilibrio masivo en el mercado.

Evolución de la detección de fraudes

La inteligencia artificial potenciada por la computación cuántica es capaz de detectar patrones fraudulentos en cuestión de milisegundos, con una rapidez muy superior a la de cualquier modelo clásico de aprendizaje automático.

El riesgo para las redes de cajeros automáticos

Los sistemas heredados, como los cajeros automáticos, suelen utilizar métodos de cifrado obsoletos. La actualización de estas redes globales constituye uno de los desafíos recurrentes a los que me enfrenté durante mi labor de consultoría.

Blindaje de activos frente al futuro

Los bancos centrales están explorando la creación de monedas digitales «resistentes a la computación cuántica» para garantizar que la masa monetaria nacional se mantenga segura.

10. Computación cuántica en el descubrimiento de fármacos y la ciencia de materiales

La seguridad no es el único impacto. La computación cuántica está resolviendo lo «irresoluble» en el campo de la química.

Simulación molecular

Simular una sola molécula compleja lleva años a las computadoras clásicas. IBM Quantum ahora realiza esta tarea en cuestión de días, acelerando el descubrimiento de fármacos.

Medicina personalizada

Los modelos cuánticos pueden predecir cómo reaccionará un fármaco específico ante el ADN único de un individuo, dando lugar a una atención médica hiperpersonalizada.

Tecnología de baterías

Los investigadores están utilizando computadoras cuánticas para hallar nuevos materiales destinados a baterías de alta densidad, con el objetivo de triplicar la autonomía de los vehículos eléctricos.

Captura de carbono

Mediante la simulación de nuevos catalizadores, la computación cuántica está ayudando a los científicos a encontrar formas de extraer el CO2 de la atmósfera de manera más eficiente.

Fijación del nitrógeno

Un problema clásico de la química —la producción de fertilizantes de forma más eficiente— se está resolviendo por fin, lo cual podría revolucionar la seguridad alimentaria a nivel mundial.

11. La carrera por la soberanía cuántica

La «carrera cuántica» es la nueva carrera espacial. El país que la domine primero controlará los datos del mundo.

Estados Unidos frente a China

Ambas naciones están invirtiendo miles de millones. China lidera en distribución cuántica de claves (QKD) y satélites, mientras que Estados Unidos mantiene la delantera en cúbits superconductores y software.

El papel de la Unión Europea

La iniciativa «Quantum Flagship» en Europa se centra en construir una «internet cuántica» para garantizar que los datos europeos permanezcan bajo control local.

Controles a la exportación

Los gobiernos tratan ahora a los procesadores cuánticos como si fueran tecnología nuclear, imponiendo estrictas prohibiciones a la exportación de máquinas de alto número de cúbits a sus rivales.

Captación de talento

Se está produciendo una «fuga de cerebros» a escala mundial, a medida que los países ofrecen cuantiosas subvenciones para atraer a los mejores físicos e ingenieros cuánticos.

Autonomía estratégica

Poseer el hardware es vital. Depender de la nube cuántica de una nación extranjera se considera ahora un riesgo importante para la seguridad nacional.

A Practical Guide: Managing Child Screen Time with AI-Based Parental Control Tools 2026

12. Blockchain y amenazas cuánticas

Bitcoin y Ethereum se basan en una criptografía que, actualmente, resulta «vulnerable» ante las máquinas cuánticas.

El «Ataque del 51 %» 2.0

Una computadora cuántica podría, potencialmente, minar bloques a tal velocidad que llegaría a tomar el control de toda la red, permitiéndole realizar gastos dobles de monedas a su antojo.

Vulnerabilidad de la clave privada

Si usted reutiliza una dirección pública, una computadora cuántica puede deducir su clave privada. Esto pone en riesgo miles de millones de dólares almacenados en «bóvedas frías» (cold storage).

La transición hacia las cadenas de bloques PQC

Los proyectos más recientes se están lanzando incorporando, directamente en su código, los últimos avances en firmas criptográficas resistentes a la computación cuántica.

La bifurcación dura (Hard Fork) como estrategia de supervivencia

Las cadenas de bloques tradicionales, como Bitcoin, necesitarán eventualmente realizar una «bifurcación dura» (Hard Fork) para adoptar un nuevo estándar de cifrado y evitar así ser despojadas de sus fondos por hackers.

La billetera «preparada para la era cuántica»

Puse a prueba esta herramienta —una billetera de hardware resistente a la computación cuántica— y comprobé que la industria se está preparando, de manera gradual, para afrontar esta transición inevitable.

13. Computación cuántica basada en la nube

Ya no necesita mil millones de dólares para utilizar una computadora cuántica.

Cuántica como servicio (QaaS)

Plataformas como Microsoft Azure Quantum y AWS Braket permiten a los investigadores ejecutar código en hardware cuántico real a cambio de una tarifa.

Explore Microsoft Azure Quantum

Democratización del acceso

Los estudiantes universitarios ahora pueden realizar experimentos en sistemas de Rigetti o IonQ a través de la nube, acelerando el ritmo de los descubrimientos.

Bibliotecas de código abierto

Herramientas como Qiskit (IBM) y Cirq (Google) permiten a cualquier persona aprender programación cuántica utilizando lenguajes basados en Python.

Prueba de algoritmos PQC

Los desarrolladores están utilizando estas plataformas en la nube para evaluar el rendimiento de su nuevo software de seguridad frente a ataques cuánticos simulados.

Flujos de trabajo híbridos en la nube

La mayoría de los proveedores de servicios en la nube ofrecen ahora flujos de trabajo «cuántico-clásicos», en los que las operaciones matemáticas complejas se delegan al chip cuántico, mientras que el resto del procesamiento permanece en la CPU.

14. Preparando su negocio para la era cuántica

El momento de actuar es ahora. Esperar a que ocurra un evento tipo «Y2K cuántico» será demasiado tarde.

Realice una auditoría de datos

Identifique qué datos poseen un valor a largo plazo. Estos son los datos que debe proteger de inmediato mediante PQC para detener los ataques de «cosecha» (Harvest attacks).

Inventaríe su cifrado

Entre los desafíos habituales que he enfrentado, se encuentra el hecho de que las empresas ni siquiera sabían qué tipo de cifrado estaban utilizando. No se puede solucionar aquello que no se ha mapeado.

Exija preparación a sus proveedores

Pregunte a sus proveedores de software (Microsoft, Google, SAP) acerca de su hoja de ruta para la era postcuántica. No renueve contratos con aquellas empresas que ignoren este aspecto.

Ponga a prueba soluciones PQC

Empiece a pequeña escala. Implemente un cifrado basado en retículos (lattice-based encryption) en un canal de comunicación interno para evaluar su impacto en el rendimiento.

Capacite a su equipo de TI

La lógica cuántica es diferente. Su equipo de ciberseguridad necesita comprender los fundamentos de la seguridad moderna en un entorno cuántico.

15. El futuro: un mundo seguro frente a la computación cuántica

Para el año 2030, prevemos que una internet totalmente «cuánticamente segura» (Quantum-Safe) se convierta en el estándar.

El fin del hacking tradicional

A medida que la seguridad basada en la física (QKD) se vuelve más asequible, la era de las filtraciones de datos remotas —tal como las conocemos— podría llegar finalmente a su fin.

Una nueva era de descubrimientos

Más allá de la seguridad, el mundo se beneficiará de la «ventaja cuántica» en las ciencias climáticas y la medicina, resolviendo así los mayores problemas de la humanidad.

Privacidad total de los datos

Mediante la combinación de QKD y PQC, podríamos alcanzar finalmente un estado de «secreto perfecto» para las comunicaciones personales.

El desafío de la soberanía

La brecha entre los países que «tienen capacidades cuánticas» y los que «carecen de ellas» definirá la geopolítica de la década de 2030.

Predicción final

La transición será turbulenta y seremos testigos de importantes filtraciones de seguridad entre 2027 y 2028. No obstante, aquellos que hoy dominen los descubrimientos recientes en computación cuántica —y su impacto en la seguridad— serán los arquitectos de un mañana más seguro.

Ver: Comprender la seguridad cuántica

Para profundizar en el funcionamiento de estos sistemas, consulte este análisis detallado realizado por expertos:

Conclusión

La transición hacia un mundo habilitado por la computación cuántica representa el salto más significativo desde la invención de Internet. Si bien los riesgos para nuestro cifrado actual son graves, los recientes descubrimientos en computación cuántica —y su impacto en la seguridad— nos ofrecen también las herramientas necesarias para construir un futuro verdaderamente inexpugnable. En mi experiencia, la migración proactiva hacia los estándares postcuánticos es la única forma de garantizar la seguridad. No espere a que estalle la crisis; prepare hoy mismo sus sistemas para el mundo cuánticamente seguro del mañana.